Auch eine moderne Zeiterfassung ist nicht gänzlich vor Manipulation geschützt. Durch Einsatz geeigneter Systeme lässt sich allerdings die Gefahr eine Zeiterfassung zu manipulieren auf ein minimales Restrisiko reduzieren.

Bereits im Zeitalter der Stempel- oder Stechuhren war das „Stempeln“ für einen Kollegen eine naheliegende Form um Aufzeichnungen zu manipulieren. Seit fast 40 Jahren werden Zeiterfassungs-Systeme unter Verwendung elektronischer Erfassungsgeräte (Terminals) eingesetzt. Eine Methode, die auch heute noch zu den gebräuchlichsten zählt. Anstelle der persönlichen Stempelkarte wird heute ein elektronisches Medium (Ausweis/Chip) verwendet. Natürlich ist es dadurch auch technisch möglich, dass der Ausweis/Chip von einer anderen Person am Terminal gebucht wird. Man kann gegen das manipulieren in einer Zeiterfassung einige Vorkehrungen treffen:

- Verwendung Biometrischer Identifikationsmethoden beispielsweise Fingerprint.

Leider gibt es gegen die Nutzung von Fingerprint-Terminals noch immer eine Reihe von Argumenten. Einerseits weisen die Finger einer sehr kleinen Personengruppe (<<1%) Merkmale auf, die sich nicht oder nur sehr unpräzise digitalisieren lassen. - Wenn der Einsatz biometrischer Systeme nicht gewünscht wird, kann die Kombination einer Zeiterfassung mit einer Zutrittskontrolle das Stempeln für einen anderen unmöglich machen. Die Zutrittskontrolle muss dann aber so konzipiert sein, dass das stempeln in der Zeiterfassung mit jenem des Zugangs übereinstimmt. Nur so lässt sich überprüfen, ob Personen die einen Zeit-Stempel absetzen auch tatsächlich anwesend sind.

Obwohl die Praxis zeigt, dass diese Form der Manipulation selten vorkommt wird dieses Thema bei Entscheidungen für eine Zeiterfassung immer diskutiert.

Gute Zeiterfassungs-Systeme müssen natürlich in der Lage sein Datenmanipulation im System auszuschließen. Das sollte einerseits durch entsprechende Funktionsberechtigungen der Programmverwaltung passieren und andererseits durch manipulationssichere Log-Dateien. Dennoch sind auch heute noch viele Systeme im Einsatz die das Zeiterfassungs-System überlisten könnten.

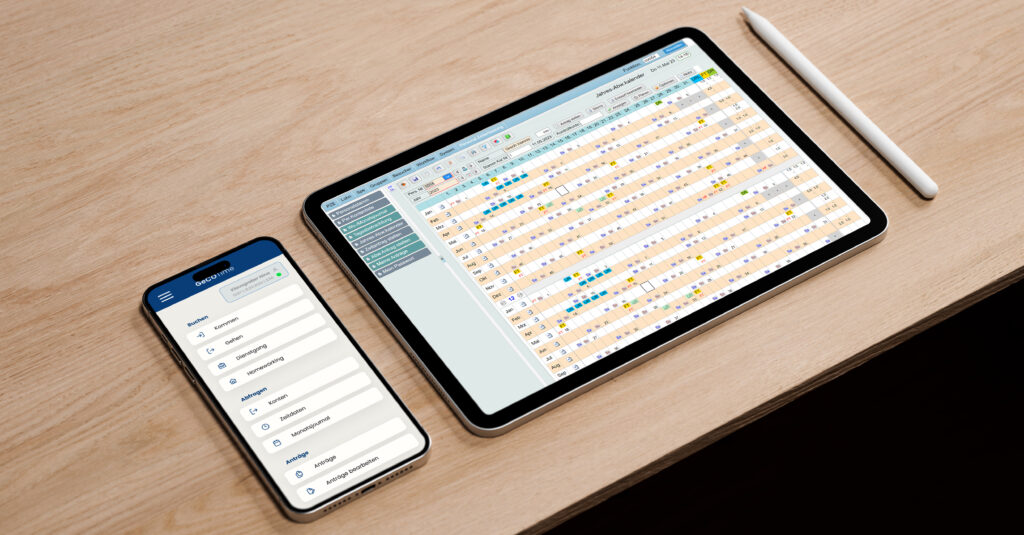

Etwas sensibler wird das Thema der Manipulation einer Zeiterfassung dann, wenn keine Terminals mit Ausweisen, Chips oder biometrischer Identifikation eingesetzt werden. Die Erfassung der Arbeitszeiten über sogenannte WEB-Terminals oder APPs am Smartphone erfolgt händisch. Hier sollten sich System-Entscheider mit der angebotenen Lösung zumindest soweit auseinandersetzen, dass geprüft wird, ob die Technologie nicht zum Missbrauch verleitet:

- Bei WEB-Terminals oder APP Zeiterfassung muss sichergestellt werden, dass die erfasste Zeit nicht vom Erfassungsgerät sondern vom Zeiterfassungs-Server geliefert wird. Sonst könnte durch einfaches Verstellen der PC- oder Smartphone Uhrzeit eine falsche Zeit erfasst werden.

- Um zu verhindern, dass die WEB-Terminal Zeiterfassung von einem beliebigen Endgerät erfolgt, sollte das System entsprechende Einschränkungen und Kontrollen ermöglichen.

- Der Einsatz einer APP für die Zeiterfassung wird wahrscheinlich dann gewählt, wenn die Mitarbeiter vorwiegend im Außendienst oder Homeoffice tätig sind. Hier kann die Miterfassung von GPS-Daten eine vernünftige Plausibilisierung sein.

Wenn wir heute immer wieder über erfolgreiche Hacker-Angriffe hören, muss man natürlich auch diese Technik als mögliche Quelle einer Manipulation in Betracht ziehen. Es stellt sich allerdings dabei die Frage, ob Personen, die in der Lage sind ein gut abgesichertes Rechnersystem zu hacken dies nur wegen der Manipulation der Arbeitszeiten tun würden?

Anmerkung: Dieser Beitrag ist und soll keine Anleitung oder Motivation für Mitarbeiter zum Missbrauch der Zeiterfassung sein. Es ist ohne Zweifel, dass eine Manipulation der Zeiterfassung ein arbeitsrechtliches Vergehen ist. Wir zeigen hier nur auf worauf bei der Implementierung einer modernen Zeiterfassung zu achten ist um eine allfällige Manipulation durch einen Nutzer möglichst unmöglich zu machen.

Gerne beraten wir Sie zu diesem Thema. Nehmen Sie Kontakt mit uns auf!